La ingeniería social, la ciencia y arte de hackear a seres humanos, ha aumentado su popularidad en los últimos años gracias al crecimiento de las redes sociales, los correos electrónicos y demás formas de comunicación online. En el sector de la seguridad TI, este término se utiliza para hacer referencia a una serie de técnicas que usan los criminales para manipular a sus víctimas con el fin de obtener información confidencial o para convencerlos de realizar algún tipo de acción que comprometa su sistema.

Incluso hoy en día, con todas las soluciones de seguridad que hay en el mercado, el usuario es el único que puede protegerse. El hilo que conduce a las credenciales de nuestra cuenta o los datos de nuestra tarjeta de crédito es realmente fino. Por este motivo, es necesario conocer los trucos que utilizan los estafadores, tanto técnicos como psicológicos, para evitar cualquier ataque de estas características.

La ingeniería social no es una amenaza nueva, ha existido desde el origen de los tiempos. Gracias a ingenieros tan populares como Kevin Mitnick o Frank Abagnale, reconocidos por su labor en la campo de la seguridad, sabemos que un cibercriminal puede dejar el lado oscuro para combatir en nombre del bien. Fran Abagnale, por ejemplo, fue uno de los hackers más famosos con sus múltiples identidades y engañando a los usuarios para que le revelasen información esencial para sus estafas. Si habéis visto la película “Atrápame si puedes”, os podréis hacer una idea de qué son capaces los ingenieros sociales cuando tienen un objetivo en mente. Recordad que un ingeniero social no solo utiliza técnicas informáticas para conseguir la información deseada, así que nunca bajéis la guardia. Por ejemplo, nunca reveléis a nadie vuestra contraseña por teléfono. Aunque suene absurdo este consejo, imaginad que os llama un empleado del soporte técnico de vuestra compañía para arreglar un problema en los equipos de tu departamento durante el fin de semana. Cualquiera podría caer en la trampa.

La mayoría de los cibercriminales no invierten mucho tiempo en probar tecnologías complejas para sus ataques; saben que es más sencillo utilizar la ingeniería social. Además, incluso existen páginas web con información valiosa donde aprender los métodos para engañar a las víctimas. Uno de estos portales es SocialEngineer.org, plataforma que proporciona datos realmente útiles como los fundamentos teóricos, el funcionamiento de cada ataque y ejemplos que aclaran cada uno de los conceptos.

Sin darnos cuenta, cada día, a través del lenguaje verbal ejercemos una influencia en aquellos que nos rodean. Desde el punto de vista de un ingeniero social, los idiomas tienen sus puntos débiles ya que están sujetos a una experiencia subjetiva que distorsiona las cosas. La programación neurolingüística o PNL se inventó para fines terapéuticos pero, actualmente, ha evolucionado a una forma de hipnosis que utilizan los ingenieros sociales como herramienta para manipular a las víctimas en sus ataques. Mediante esta técnica, los criminales sonsacan cualquier dato personal o información necesaria para su objetivo.

Aunque parezca que hay una gran distancia entre la psicología y el cibercrimen, la realidad es que ambos se basan en los mismos principios. El deseo de toda persona de reciprocidad (si te hago un favor espero que tú me hagas otro), de aprobación social (confiamos en los juicios de la mayoría), de autoridad (confianza en la policía, un médico, un técnico…)… etcétera son mecanismos universales para entendernos con otros seres humanos. Un ingeniero social sabe qué botones pulsar para conseguir que un usuario caiga en su trampa. Se inventan un contexto o una historia totalmente creíble que les permite controlar la interacción con la víctima. No olvidemos que suelen personas realmente inteligentes que, en una fracción de segundo, son capaces de conseguir lo que buscan.

Sin embargo, en este artículo queremos centrarnos en las diferentes técnicas que usan los criminales online para llevar a cabo sus fechorías y obtener información de sus víctimas. Como se ha mencionado, los principios que se utilizan en estas estafas son los mismos que existen en la vida real; simplemente Internet es un medio enorme de distribución de información y, por ejemplo, un mail de phishing se puede enviar a millones de usuarios a la vez. Aunque solo caiga en sus redes un grupo reducido de personas, los beneficios pueden ser enormes.

En la actualidad, uno de los métodos más usados para obtener información confidencial es el phishing. Esta técnica se caracteriza por ser un fraude informático que utiliza los principios de la ingeniería social para robar datos a la víctima. El cibercriminal recibe un email, SMS u otro tipo de mensaje, el cual convence a la víctima para que revele cierta información directamente o realice cierta actividad (entrar en una website falsa, hacer clic en un enlace malicioso… etc.) que permita al atacante seguir con su plan.

Hemos visto una evolución en el malware que acompaña a la ingeniería social. En el pasado, el usuario se percataba casi de inmediato si su equipo estaba infectado porque el ordenador se comportaba de forma extraña. Hoy en día, es muy habitual que el malware infecte un equipo, acceda al sistema y permanezca oculto hasta que tenga que entrar en acción. Así, los cibercriminales y las empresas de seguridad TI juegan constantemente al gato y al ratón; siendo la educación uno de los mecanismos de defensa más importantes para que los usuarios conozcan y estén informados de todas las amenazas y peligros en la Red.

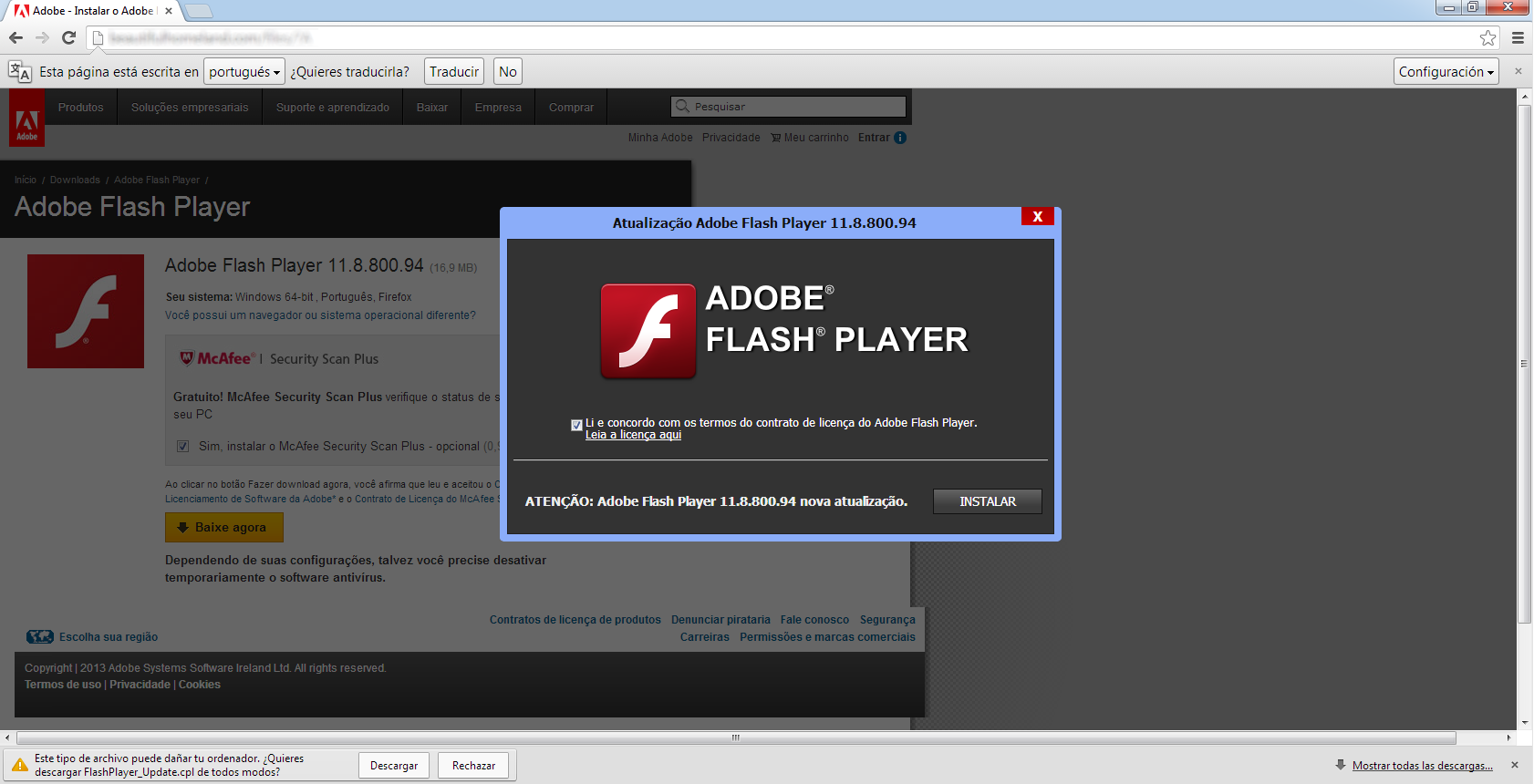

Muchas muestras de malware utilizan la ingeniería social para colocar la carga maliciosa en el sistema de la víctima. Entre los trucos más populares se encuentran las actualizaciones falsas de Flash Player, los archivos ejecutables incrustados en documentos Word y las copias de baja calidad de navegadores legítimos como Internet Explorer.

Página web donde se usaba una actualización falsa de Flash Player para infectar el equipo e instalar el software malicioso en el sistema de la víctima.

Un gran número de ataques se dirigen contra los usuarios de Latinoamérica. El motivo se debe, principalmente, a que la mayoría de la población de esta región desconoce estas amenazas tecnológicas y, además, sus sistemas informáticos suelen tener software sin actualizar. El escenario ideal para cualquier cibercriminal. Hasta hace muy poco, las entidades bancarias apenas disponían de medidas de seguridad para las cuentas online y existen, todavía, muchos agujeros por donde se puede colar un ingeniero social.

En Sudamérica, además, existen otros tipos de ataques que poco tienen que ver con el fraude informático. La estafa conocida como “secuestro virtual” usa la ingeniería social para hacer creer a una familia que uno de sus miembros ha sido secuestrado y reclamar un rescate por su liberación. En Latinoamérica, donde este tipo de crímenes son lamentablemente bastante habituales, los delincuentes explotan las debilidades humanas (urgencia y miedo) para conseguir su botín.

Es importante recordar que cualquier información que publicamos en la Red (Facebook, Twitter, Foursquare, etc) puede ser una pista fantástica para los cibercriminales, allanándoles el terreno y poniéndoles las cosas más fáciles. Incluso nuestra lista de favoritos de Amazon puede ser la entrada para un ataque de ingeniería social.

Como se ha mencionado anteriormente, es imprescindible instalar una buena solución de seguridad si solemos navegar en Internet habitualmente. Además, os aconsejamos estar informados de las últimas amenazas cibernéticas para intentar no caer en la trampa (offline y online). Todos los dispositivos tecnológicos y los mecanismos de defensa son inútiles si no sabemos utilizarlos y no somos conscientes de que los chicos malos siempre están a nuestro acecho. El crimen está en constante evolución y debemos ser precavidos.

“La policía no puede proteger a los consumidores. Los usuarios deberían ser más conscientes y recibir una mayor educación sobre el robo de identidad. Necesitamos ser más listos, sabios y, cómo no, escépticos. Vivimos en una época donde si ponemos las cosas fáciles, nos robarán antes o después” – Frank William Abagnale.

hackers

hackers

Consejos

Consejos